Checklist de seguridad para tu empresa

¿A quién atacan los ciberdelincuentes? ¿A las empresas que tengan más dinero? ¿A las que sean más grandes? Error. Los objetivos de los piratas informáticos se rigen por una máxima: se ataca a quien sea más sencillo atacar. Y es por eso que, desde hace tiempo, «lanzan» amplias campañas sin objetivo fijo; redes de arrastre que capturan desde los más grandes (como Everis o Prisa) hasta otros más pequeños (mucho más numerosos, pero sin repercusión mediática). Teniendo en cuenta que las empresas españolas sufren más de dos fallos de seguridad diarios y que las oleadas de ransomware se están multiplicando estos últimos meses: ¿está tu empresa protegida?

Software legal

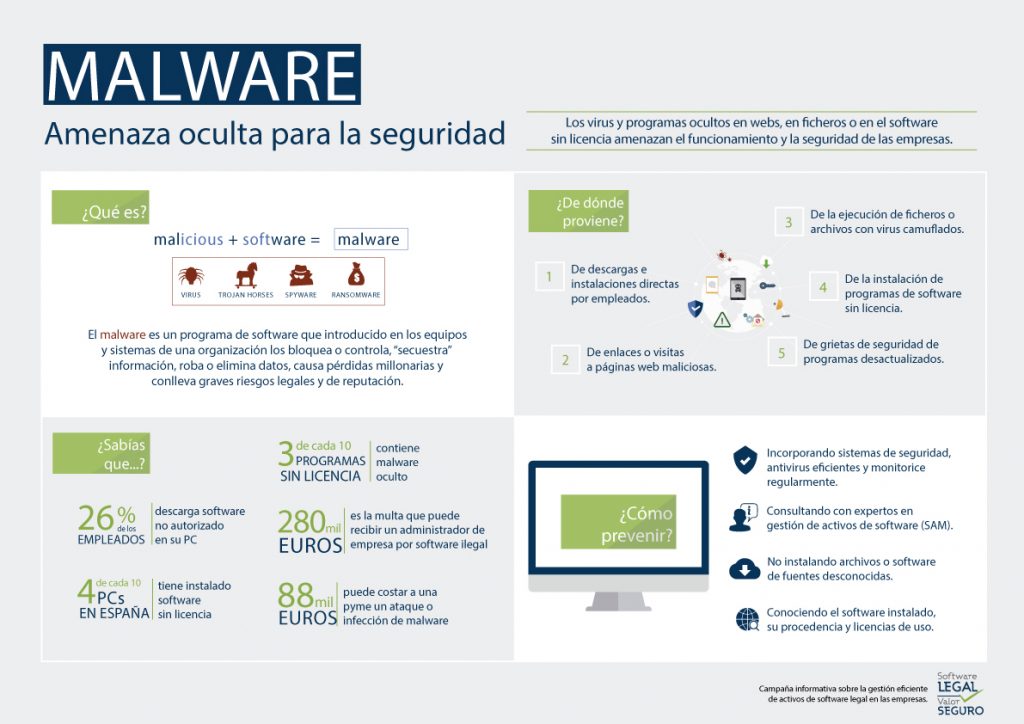

Se estima que España tiene unos ratios de uso de software ilegal o pirata por encima del 40% (datos de 2018). Unas cifras que las empresas justifican con un ahorro a corto plazo pero que presentan un importantísimo agujero de seguridad en las organizaciones. Además de la vulnerabilidad en caso de ataque, este tipo de software no pocas veces incluyen malware: virus y programas ocultos en webs, en ficheros o en el software sin licencia amenazan el funcionamiento y la seguridad de las empresas. Adicionalmente, el uso de este tipo de software enfrenta a las empresas a importantes sanciones económicas y legales.

Pregunta: ¿todo el software de tu empresa es legal?

Sistemas actualizados

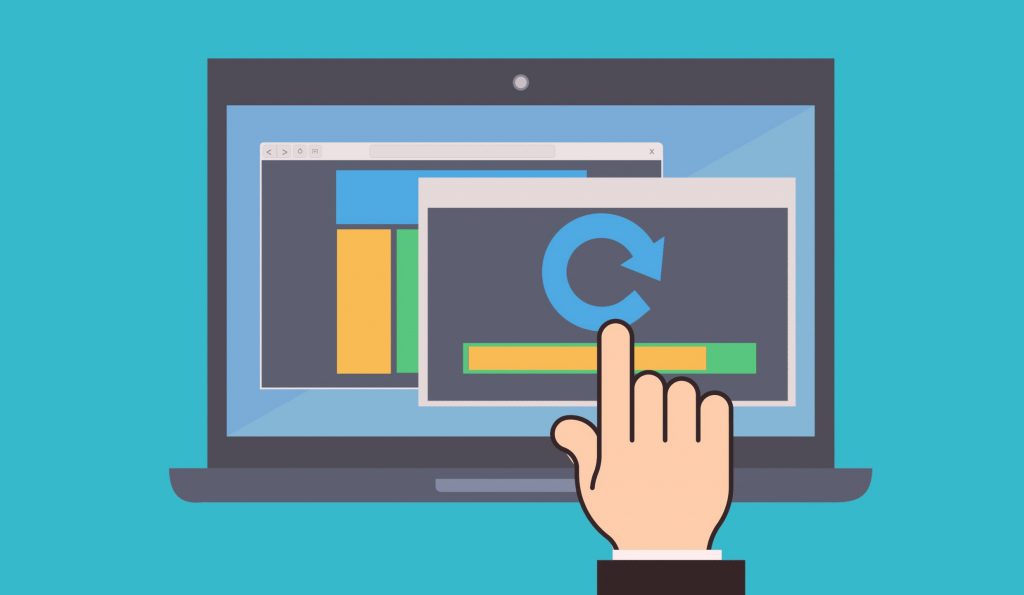

Al ataque de ayer de ransomware le abrieron la puerta los usuarios, pero una vez dentro del sistema, utilizaba una vulnerabilidad conocida cuyo nombre es Bluekeep (CVE-2019-0708). La voz de alarma se dio meses atrás, pues se avisó en ese momento que podía permitir ataques similares al dañino WannaCry. Microsoft lanzó inmediatamente un parche que subsanaba esta debilidad y, además, reiteró durante meses la importancia del mismo. Es más, tal era la preocupación de la compañía por la seguridad que los parches cubrían también sistemas ya obsoletos como Windows XP o Windows Server 2003.

No obstante, ni la insistencia de Microsoft ni la de otros organismos (como la NSA) parece que tuvo el efecto deseado: miles de equipos son todavía vulnerables. Y lo que es más preocupante, existen herramientas para escanear redes en busca de equipos vulnerables a BlueKeep.

Pregunta: ¿estás seguro que todos tus sistemas, tanto ordenadores como servidores están actualizados?

Almacenamiento cloud

Probablemente en este punto, estés listo para comprobar que todos los ordenadores y dispositivos portátiles estén actualizados pero… ¿y tus servidores? Si no utilizas el almacenamiento en la nube, es posible que los sistemas en los que guardas toda tu información sensible – desde el correo de la empresa hasta nóminas, pasando por el backup – estén expuestos a todo tipo de ataques. Aunque podríamos hablar de las vulnerabilidades propias de la logística (por ejemplo, el suministro eléctrico o la conexión a Internet), nos centraremos en los ciberataques: ¿es tu departamento de IT capaz de ejecutar la misma seguridad que miles de ingenieros de Microsoft o Amazon trabajando día a día exclusivamente en ella?

La respuesta, probablemente, sea no. Instituciones grandes y pequeñas se mudan a la nube en busca de la máxima seguridad posible. Un claro ejemplo es El Pentágono, que recientemente ha decidido migrar sus archivos de la CIA a la nube – concretamente a Azure. Puedes consultar aquí diferentes infraestructuras cloud para tu empresa (como AWS, Azure o Google Cloud).

Pregunta: ¿almacenas tu información en un lugar seguro y de la manera correcto?

Usuarios formados

Hablábamos más arriba que los usuarios fueron los que abrieron la puerta al ransomware. Los correos maliciosos, las páginas que suplantan a otras o los archivos infectados son algunas de las triquiñuelas de las que se valen los ciberdelincuentes para penetrar en los sistemas de las empresas y que tienen como puerta de entrada a los empleados. Desde la más reciente incorporación hasta el director general, si uno de los componentes de la empresa cae en la trampa, toda la organización se verá comprometida: nuestra cadena de seguridad es más fuerte como su eslabón más débil.

La formación activa en materia de seguridad de todos los usuarios de tu empresa es fundamental a la hora de protegerse de virus y ataques.

Pregunta: ¿todos tus empleados están debidamente formados ante los riesgos de phising y otras tácticas engañosas?

Medidas de seguridad

En keykumo nos aseguramos que las empresas que trabajan con nosotros tengan todas las medidas necesarias para evitar este tipo de actuaciones y, si llegan a suceder, tenemos prevista la recuperación de los archivos de las organizaciones. Por ejemplo:

- Licenciamiento de software. Si tienes programas ilegales y necesitas ponerlos al día, contáctanos y te ayudaremos a llevar a cabo el correcto licenciamiento.

- Infraestructura cloud. Trabajamos con todos los grandes proveedores de cloud y todos nuestros técnicos son certificados para una correcta implantación.

- Recuperación de archivos. En caso de ataque, podemos recuperar todos tus archivos justo en el momento antes de que fueran secuestrados, evitando pérdidas de información y de trabajo.

- Formación activa de usuarios. Ejecutamos programas periódicos y específicos para formar en el día a día a los usuarios ante posibles ataques.

- Soluciones específicas de seguridad. Somos partner de grandes empresas de seguridad como Fortinet o Eset y de productos específicos de seguridad como Sealpath o Smart Global Privacy.

Estas son sólo algunos de las soluciones de seguridad con las que podamos ayudar a tu empresa en material de seguridad. ¿Tienes dudas de cómo protegerte? Escríbenos a contact@keykumo.com.

Etiquetado en

Related Posts

Deja una respuesta Cancelar la respuesta

Categorías

- Cloud (55)

- Colaboración (177)

- keykumo (15)

- keyPYME (21)

- Outsourcing (6)

- Píldoras tecnológicas (78)

- Presencial digital (34)

- Seguridad (106)

- yo k se tio xdxd (10)