¿Tienes ADSL? Puedes haber sido hackeado

Cerca de 15.000 routers han sido hackeados y utilizan DNS falsas, en lo que se conoce como un ataque DNSChanger. Esto supone que todas las personas que hayan sufrido este ataque están en riego en cualquiera de sus navegaciones: tus datos pueden haber quedado expuestos.

¿Cómo funciona el ataque?

En primer lugar, el atacante accede al router utilizando una vulnerabilidad reconocido que afecta principalmente a routers antiguos de ADSL en uso doméstico.

Después, cambia los ajustes DNS para añadir unas que él controle.

Las DNS son una tecnología que traduce los dominios a direcciones IP. Por ejemplo, mipaginaweb.com en realidad se llama 123.456.789. Las DNS permiten que nosotros escribamos en «lenguaje humano» mipaginaweb.com y podamos acceder a dicha página.

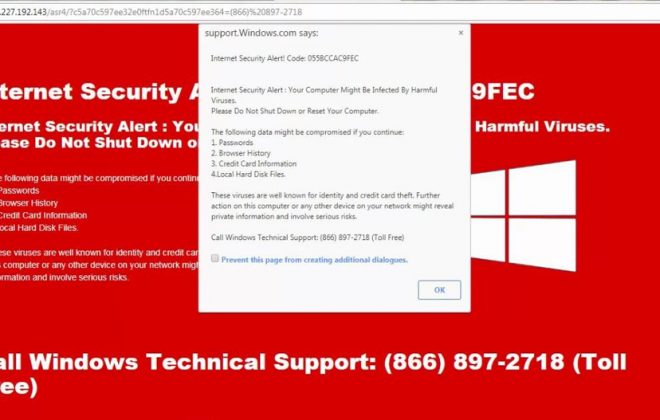

De este modo, si escribes por ejemplo Twitter, las DNS falsas te redirigirán a una página igual que Twitter… pero será falsa y será muy difícil que te des cuenta que estás en un sitio falso. Esto es especialmente sensible si en lugar de una red social, los hacker suplantan la página de un banco ya que al introducir nuestras credenciales, le estaremos dando esta información a los atacantes.

¿A quién ha afectado?

Los tres últimos meses se ha detectado un aumento de estos ataques, principalmente contra los routers de la marca D-Link debido a una vulnerabilidad en el filmware. Estos routers son de uso doméstico, generalmente antiguos, y estos son algunos de los modelos con el «agujero» de seguridad:

- D-Link DSL-2640B – 14,327 afectados

- D-Link DSL-2740R – 379 afectados

- D-Link DSL-526B – 7 afectados

- DSLink 260E routers – 7 afectados

- Secutech routers – 17 afectados

- TOTOLINK routers – 2,265 afectados

¿Qué puedo hacer?

- Comprueba la configuración DNS. Si encuentras alguna de las siguientes IP, tu router se ha visto comprometido en algún momento: 66.70.173.48; 144.217.191.145; 195.128.126.165 o 195.128.124.131

- Actualiza tu dispositivo con todas las medidas de seguridad

Etiquetado en

Related Posts

Deja una respuesta Cancelar la respuesta

Categorías

- Cloud (55)

- Colaboración (177)

- keykumo (15)

- keyPYME (21)

- Outsourcing (6)

- Píldoras tecnológicas (78)

- Presencial digital (34)

- Seguridad (106)

- yo k se tio xdxd (10)